El malware navideño utiliza “Support Greta Thunberg” como señuelo

Credit to Author: Naked Security| Date: Fri, 03 Jan 2020 12:18:48 +0000

SophosLabs ha detectado varias campañas de spam durante Navidad que descaradamente se suben al carro de la activista climática Greta Thunberg.

Los spam que propagan malware llegan con asuntos como:

- Por favor ayuda a salvar el planeta

- Greta

- Ayuda a los amigos

- Apoya a Greta Thunberg – Persona del año 2019 de Time

- Greta Thunberg

- La mayor demostración

- Demostración 2019

Además piden que te unas a una próxima manifestación.

El problema, sin embargo, es que la hora y el lugar de la supuesta manifestación no están en el cuerpo del correo electrónico.

Para obtener más información, debes abrir un documento de Word que está adjunto en el correo electrónico:

FELIZ NAVIDAD

Puedes pasar la Nochebuena buscando regalos para niños.

Te dirán Gracias solo ese día.

Pero los niños te lo agradecerán toda su vida si vas a la mayor manifestación en protesta por la inacción del gobierno en la crisis climática.

Apoya a Greta Thunberg – Persona del año 2019 de Time

Te invito. La hora y la dirección se encuentran en el archivo adjunto.

ENVIA esta carta a todos los colegas, amigos y familiares.

AHORA MISMO ¡Antes de que lo olvides!

Muchas gracias

Algunos de los emails no tenían un archivo adjunto, en cambio tenían un enlace en el que podías descargar el archivo tú mismo.

Afortunadamente, los enlaces que hemos visto no funcionan en este momento, lo que significa que incluso si haces clic en uno de ellos, no enviará malware a tu ordenador.

Desafortunadamente, eso también significa que no podemos estar seguros de qué malware intentaron instalar los ciberdelincuentes, o qué malware podría aparecer repentinamente en esos enlaces en el futuro.

Cuando recibimos un documento infectado, el proceso puede estar orientado a entregar el malware Emotet.

Como ya sabrás, Emotet es una familia de malware que parece haber evolucionado para llenar un nicho de delito cibernético muy específico: entregar malware para otros delincuentes.

Como explicó Mark Stockley de Naked Security en enero de 2019:

Durante sus cinco años de vida [hasta finales de 2018], Emotet ha evolucionado de un troyano que silenciosamente roba las credenciales bancarias de las víctimas a una plataforma altamente sofisticada y ampliamente implementada para distribuir otros tipos de malware, especialmente otros tipos de troyanos bancarios.

Emotet se distribuye gracias a campañas de spam malicioso e instala todo el malware que pague sus servicios. En lo que va de año, esto significa TrickBot y QBot troyanos bancarios, aunque también se ha relacionado con BitPaymer, una variedad de sofisticado ransomware que extorsiona con rescates de seis cifras.

Los ciberdelincuentes detrás de Emotet, que parece que comenzaron a usar su malware para robar las credenciales bancarias de los usuarios finales, se dieron cuenta que podían ganarse la vida directamente de otros delincuentes al proporcionar un sistema de distribución de malware utilizando su propio malware, una especie de red de entrega de contenido B2B para otros delincuentes.

¿Qué pasa si lo abres?

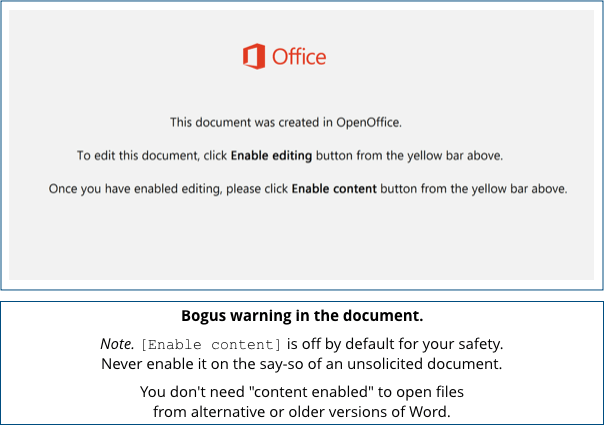

Si abres uno de estos archivos adjuntos infectados, verás lo que parece una advertencia de sistema de aspecto inocente, aparentemente desde el propio Word:

¡No te dejes engañar!

La “advertencia” es solo una imagen insertada en el documento por los delincuentes para engañarte y evitar la configuración de seguridad predeterminada de Word para bloquear el contenido activo, como macros de programas de Word (código de software incrustado) en el archivo.

No necesitas usar el botón [Habilitar contenido] para cargar archivos en formato Word creados por paquetes alternativos de procesamiento de texto (o, para el caso, abrir documentos de versiones anteriores de Word), si el documento se guarda en un formato compatible con Word entonces Word lo abrirá; de lo contrario no lo hará.

Si pulsas [Habilitar contenido], el código de macro dentro del archivo de Word ejecutará un comando de Powershell que se conectará en línea para recuperar el malware que instalará, probablemente Emotet.

Recuerda que cuando el malware llega en una cadena de varios pasos, como aquí, nunca puedes estar seguro de lo que viene después. Esa es una razón por la que a los ciberdelincuentes les gusta entregar sus cargas finales de malware a través de una descarga web que se produce en el momento y el lugar en que comenzó la infección. De esa manera, pueden adaptar el malware final no solo por tiempo, sino también por geolocalización e incluso por qué tipo de ordenador es. Por ejemplo, si resulta ser un portátil Mac, algunos delincuentes tratarán deliberadamente de atacarlo con malware específico para Mac en lugar de enviarle un programa de Windows que no se ejecutará en absoluto.

¿Qué hacer?

- No abras archivos adjuntos que no solicitó ni espera. Recibir correos electrónicos no solicitados es bastante malo, así que no pierdas más tiempo con los spammers abriendo archivos adjuntos para ayudarlos aún más. Si se tratara de una invitación genuina, la hora y la ubicación estarían a la vista en el cuerpo del correo electrónico, no ocultas en un archivo adjunto innecesario y no deseado.

- No desactives las funciones de seguridad porque un documento se lo pide. Microsoft seleccionó [Desactivar contenido] como predeterminado para protegerte de documentos comprometidos, incluidos de los documentos comprometidos que te piden que [Habilitar contenido].

- Busca un antivirus con bloqueo de comportamiento y filtrado web, así como escaneo de archivos sin formato. El enfoque de múltiples pasos utilizado por el malware significa que los delincuentes deben salirse con la suya en cada paso: el archivo DOC en sí no necesita el malware completo y final integrado. Pero eso significa que puede detener el ataque bloqueando cualquiera de los pasos, mientras que los delincuentes tienen que tener éxito en todas ellas. Tienes ventaja si dispones de varias capas de defensa.

Sophos Intercept X con EDR es la protección más completa para endpoints. Descarga una evaluación gratuita aquí.

Sophos Home es 100% gratis para Windows y Mac. La versión Premium, con más funciones y cobertura para hasta 10 ordenadores (incluidos los de amigos y familiares), está a mitad de precio en este momento.