WannaCry mutiert vom aggressiven Infekt zum fragwürdigen Impfstoff

Credit to Author: Jörg Schindler| Date: Thu, 19 Sep 2019 08:01:10 +0000

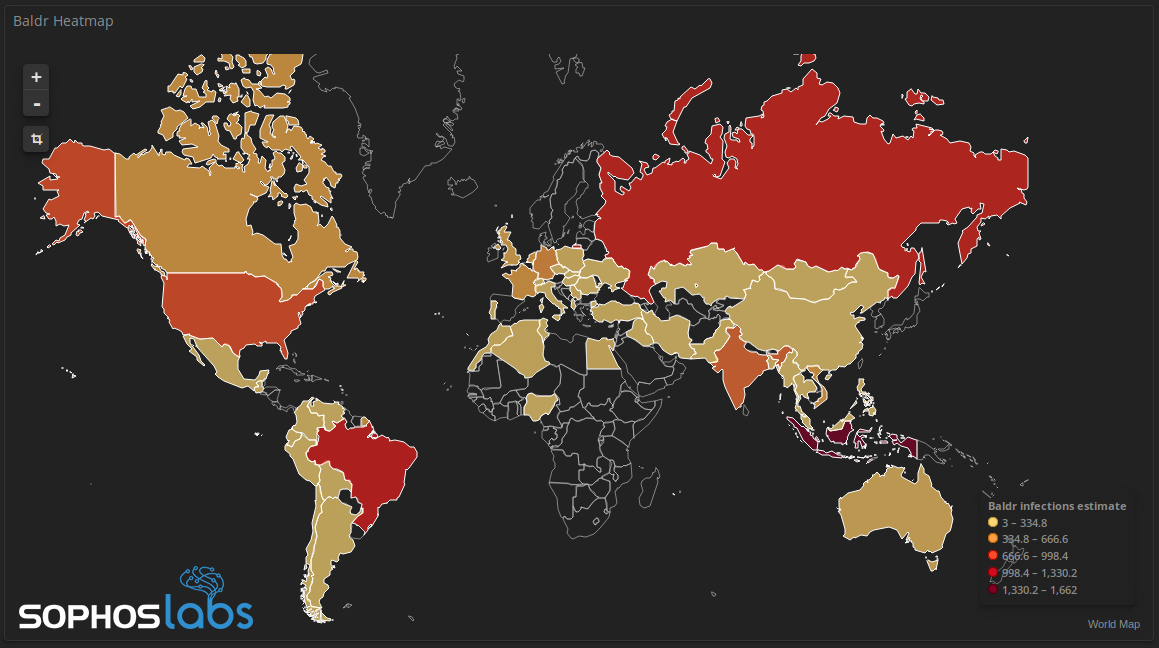

Die Beute bleibt die gleiche. Aber das Jagdverhalten ändert sich. Der neueste Report von Sophos „WannaCry Aftershock“ gibt einen Überblick über die WannaCry Schadsoftware, die es mit einer weltweiten Angriffswelle am 12. Mai 2017 zu einiger Bekanntheit geschafft hat. Die Analysen der Sophos-Forscher zeigen, dass WannaCry weiterhin aktiv ist, mit Millionen versuchten Neuinfizierungen jeden Monat. […]<img src=”http://feeds.feedburner.com/~r/sophos/dgdY/~4/dY6xpHhxr5E” height=”1″ width=”1″ alt=””/>

Read More